Tianjin, Radio Bharata Online - Pusat Tanggap Darurat Virus Komputer Nasional Tiongkok atau China's National Computer Virus Emergency Response Center (CVERC) pada hari Senin (15/4) mengeluarkan sebuah laporan yang mengekspos bagaimana badan-badan intelijen AS telah menggunakan dalih "ancaman serangan siber Tiongkok" untuk memfitnah Tiongkok dan mendapatkan dana pemerintah yang signifikan sebagai imbalannya.

"Volt Typhoon" yang digembar-gemborkan oleh AS tidak lain adalah narasi palsu untuk mencemarkan nama baik Tiongkok, kata para ahli saat mereka membantah tuduhan tak berdasar yang dibuat oleh pihak AS.

Pada bulan Februari 2024, komite kongres AS mengadakan sidang dengar pendapat tentang apa yang disebut "ancaman siber" dari Tiongkok, mengklaim bahwa organisasi peretasan yang disponsori pemerintah Tiongkok, yang dijuluki "Volt Typhoon", meluncurkan serangkaian kegiatan yang memengaruhi jaringan di seluruh sektor infrastruktur penting AS.

Menanggapi tuduhan ini, tim teknis investigasi gabungan Tiongkok melakukan analisis penelusuran dan menemukan bahwa tuduhan terkait tidak memiliki bukti dan murni dibuat untuk mendiskreditkan dan merusak citra internasional serta upaya pembangunan Tiongkok.

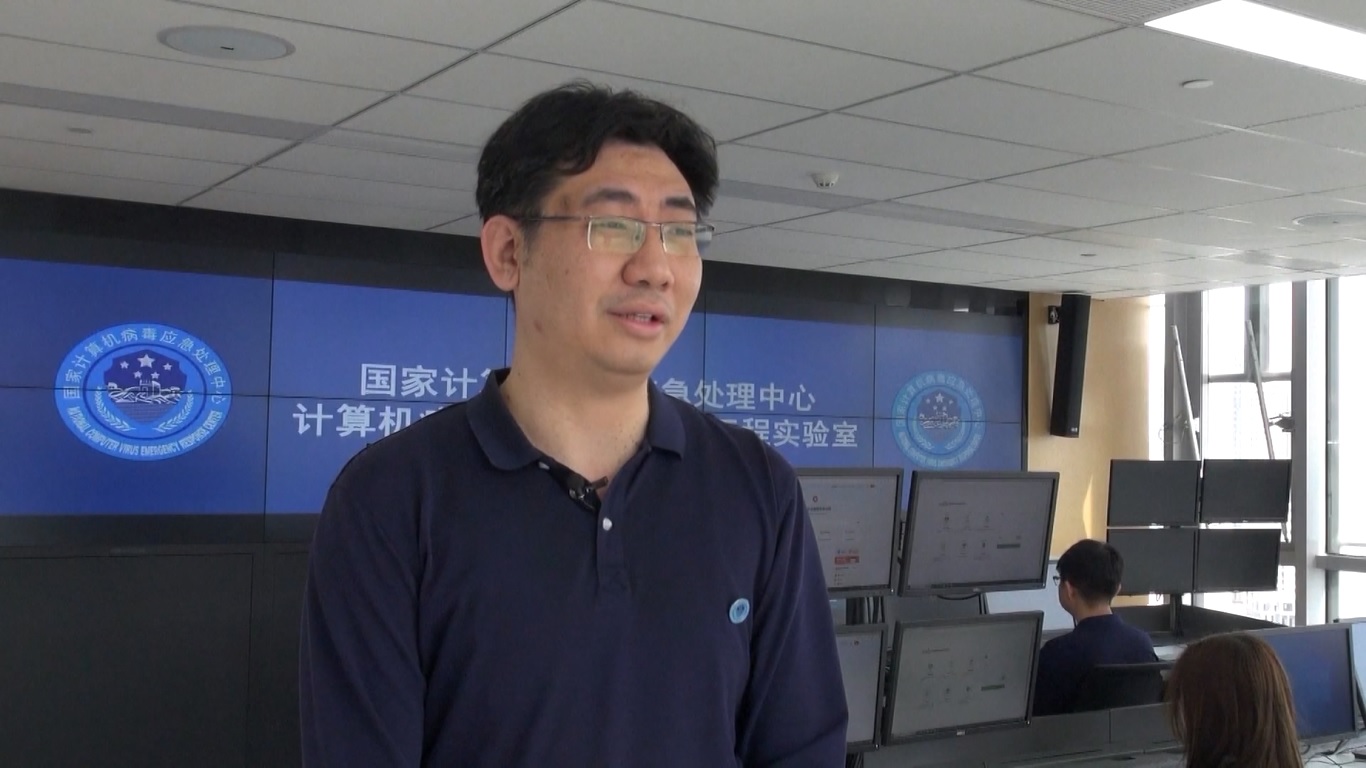

"Nama 'Volt Typhoon' diambil dari Microsoft, yang memiliki sistem penamaan sendiri untuk apa yang dianggapnya sebagai kelompok peretasan yang disponsori negara. Oleh karena itu, istilah 'Topan' dalam konteks ini sebenarnya adalah sebutan Microsoft untuk organisasi peretasan yang diduga disponsori oleh pemerintah Tiongkok," kata Du Zhenhua, seorang insinyur senior dari CVERC.

Diketahui bahwa pada 24 Mei 2023, Microsoft merilis laporan analisis teknis yang mengklaim bahwa kelompok peretasan "Volt Typhoon" "disponsori oleh negara dengan dukungan pemerintah Tiongkok". Setelah itu, badan-badan keamanan siber dari negara-negara aliansi "Fiye Eyes" secara terbuka merujuk dan menggembar-gemborkan laporan tersebut.

Tim teknis investigasi gabungan percaya bahwa program virus yang disebutkan dalam laporan Microsoft dan negara-negara aliansi Five Eyes tidak menunjukkan karakteristik yang jelas dari perilaku kelompok peretasan yang disponsori negara. Sebaliknya, mereka menunjukkan hubungan yang lebih jelas dengan kelompok kejahatan siber ransomware.

"Selain menganalisis alamat IP, kami juga menganalisis sampel berbahaya yang disebutkan dalam laporan tersebut. Sampel-sampel ini terutama menggunakan serangan tanpa file. Tidak seperti virus dan trojan tradisional, muatan serangan tidak perlu ditulis ke disk; sebaliknya, kode berbahaya dieksekusi di memori dan menghilang saat restart atau shutdown. Fungsionalitas sampel ini terbatas pada mengenkripsi dokumen pengguna untuk tujuan tebusan. Oleh karena itu, kami percaya bahwa sampel-sampel ini dan alamat IP yang sesuai terkait dengan kelompok kriminal ransomware," kata Bian Liang, pakar keamanan siber dari Qihoo 360.